WEB

Rank-l

Rank-U

sqli or not

DS

easydatalog

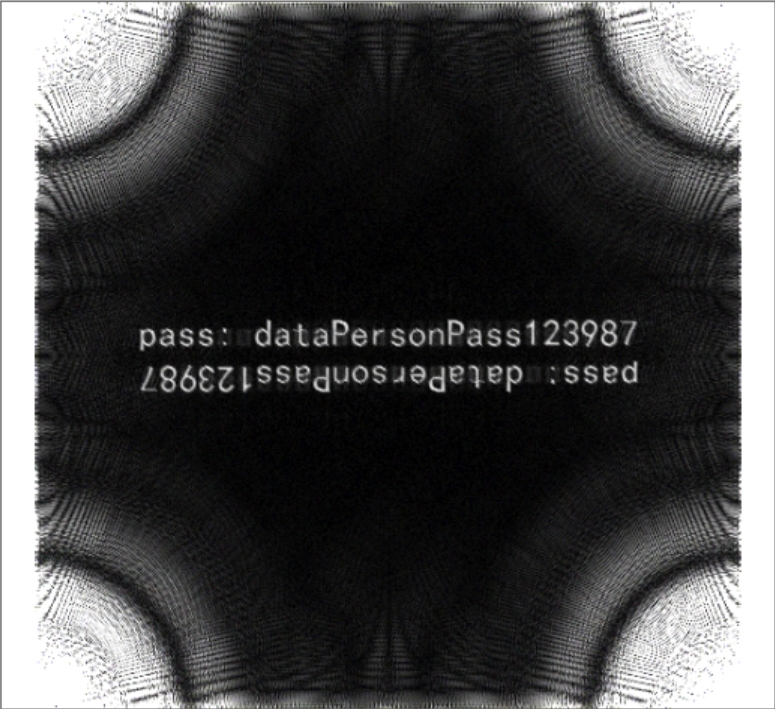

打开附件可以发现应该是nginx的日志,在error.log中可以发现是一个上传攻击的日志,并且看到有一大串的数据,提取出来发现是一个加密的zip压缩包和一张jpg图像。于是猜测密码存在于jpg图像中,一番尝试图片存在盲水印,使用watermark提取密码:dataPersonPass123987

成功解密zip文件,在里面的data.csv中找到张三的信息

附 文件头尾速查表:

| 文件类型 | 文件头 | 文件尾 |

| 7Z | 37 7A BC AF 27 1C | (无) |

| APK | 50 4B 03 04 14 00 08 00 | 50 4B 05 06 00 00 |

| AVI | 52 49 46 46 xx xx xx xx 41 56 49 20 | 00 00 00 00 |

| BAT | 3C 25 40 20 25 5F 46 49 4C 45 5F 25 20 3E | (无) |

| BMP | 42 4D | (无) |

| CSV | (无) | (无) |

| DLL | 4D 5A | (无) |

| DOC | D0 CF 11 E0 A1 B1 1A E1 | (无) |

| DOCX | 50 4B 03 04 14 00 06 00 | 50 4B 05 06 00 00 |

| EPS | 25 21 50 53 2D 41 64 6F 62 65 | (无) |

| EXE | 4D 5A | (无) |

| FLAC | 66 4C 61 43 | (无) |

| GIF | 47 49 46 38 39 61 | 3B |

| GZ | 1F 8B 08 | (无) |

| HTML | 3C 21 44 4F 43 54 59 50 45 20 48 54 4D 4C 20 50 | 3C 2F 48 54 4D 4C 3E |

| ICO | 00 00 01 00 | (无) |

| INI | 3B | (无) |

| ISO | 43 44 30 30 31 | (无) |

| Java 类 | CA FE BA BE | (无) |

| JAR | 50 4B 03 04 14 00 08 00 | 50 4B 05 06 00 00 |

| JPEG | FF D8 FF E0 | FF D9 |

| JPG | FF D8 FF E0 | FF D9 |

| JSON | 7B 22 74 79 70 65 22 3A 22 | 7D |

| MKV | 1A 45 DF A3 | (无) |

| MOV | 00 00 00 14 66 74 79 70 71 74 20 | (无) |

| MP3 | 49 44 33 | FF FB |

| MP4 | 00 00 00 14 66 74 79 70 69 73 6F 6D | (无) |

| ODT | 50 4B 03 04 14 00 08 08 | 50 4B 05 06 00 00 |

| OTF | 4F 54 54 4F | (无) |

| 25 50 44 46 2D 31 2E | 25 25 45 4F 46 | |

| PNG | 89 50 4E 47 0D 0A 1A 0A | 49 45 4E 44 AE 42 60 82 |

| PPT | D0 CF 11 E0 A1 B1 1A E1 | (无) |

| PPTX | 50 4B 03 04 14 00 06 00 | 50 4B 05 06 00 00 |

| PSD | 38 42 50 53 | (无) |

| RAR | 52 61 72 21 1A 07 00 | (无) |

| RTF | 7B 5C 72 74 66 31 | 7D |

| SQL | 3B 43 3B 20 | 3B |

| SVG | 3C 3F 78 6D 6C 20 76 65 72 73 69 6F 6E | 3C 2F 73 76 67 3E |

| TAR | 75 73 74 61 72 00 30 30 | (无) |

| TIFF | 49 49 2A 00 | (无) |

| TXT | (无) | (无) |

| WAV | 52 49 46 46 xx xx xx xx 57 41 56 45 66 6D 74 20 | 64 61 74 61 xx xx xx xx |

| WebM | 1A 45 DF A3 | (无) |

| Windows 文件夹(目录) | 4B 44 57 4D | (无) |

| WMV | 30 26 B2 75 8E 66 CF 11 A6 D9 00 AA 00 62 CE 6C | (无) |

| WordPerfect | FF 57 50 43 | (无) |

| XLS | D0 CF 11 E0 A1 B1 1A E1 | (无) |

| XLSX | 50 4B 03 04 14 00 06 00 | 50 4B 05 06 00 00 |

| XML | 3C 3F 78 6D 6C 20 76 65 72 73 69 6F 6E | 3C 2F 72 6F 6F 74 3E |

| ZIP | 50 4B 03 04 | 50 4B 05 06 |

Comments | NOTHING